InternetUA: Украина попала под прицел российской киберпреступности

Редакция InternetUA собрала и проанализировала данные поддельных сайтов, при помощи которых мошенники регулярно обманывают украинских пользователей ОЛХ. Результаты этой проверки указывают на наличие отчетливого российского следа в «украинской» киберпреступости.

На сегодняшний день, широко распространено мнение о том, что украинские ОЛХ-мошенники – это отбывающие наказание в тюрьмах украинцы, которые при помощи смартфонов вводят в заблуждение граждан и завладевают их средствами. «Подтверждения» этой гипотезы можно встретить в СМИ, в социальных сетях, заявлениях экспертов и т.п.

Однако, если копнуть Единый реестр судебных решений, то доказанные случаи ОЛХ-мошенничества со стороны заключенных, носят характер чистой социальной инженерии, без применения сложных в технической реализации схем. Я вполне логичным, что создавать интернет-сайты с подключенным приемом платежей – это явно не уровень зэков с мобильниками.

А значит, нужно различать те случаи, когда пользователей обманывают на предоплате за несуществующий товар (обычное кидалово), от тех, когда применяются схемы с поддельными «ОЛХ Доставкой» или «Сейф-сервисом Новой Почты» (практически хакерство).

Следовательно, в схемах, включающих хакерский элемент, можно говорить либо о том, что гипотеза о зэках-киберпреступниках неверна, и истинные злоумышленники, на самом деле, не сидят за решеткой, либо о том, что за решеткой сидят только исполнители («операторы»), а технические специалисты – работают на воле.

Какое бы из этих двух предположений ни было истинным, результаты нашего расследования показывают российский след. А значит, мы имеем дело либо с атаками, организованными российской интернет-преступностью, либо с международным криминальным конгломератом, имеющим местных «наводчиков».

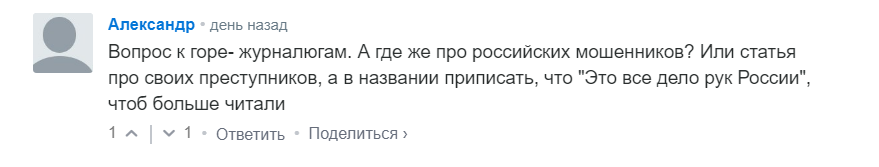

Когда мы пишем о «российском следе», то часто можно встретить подобные комментарии:

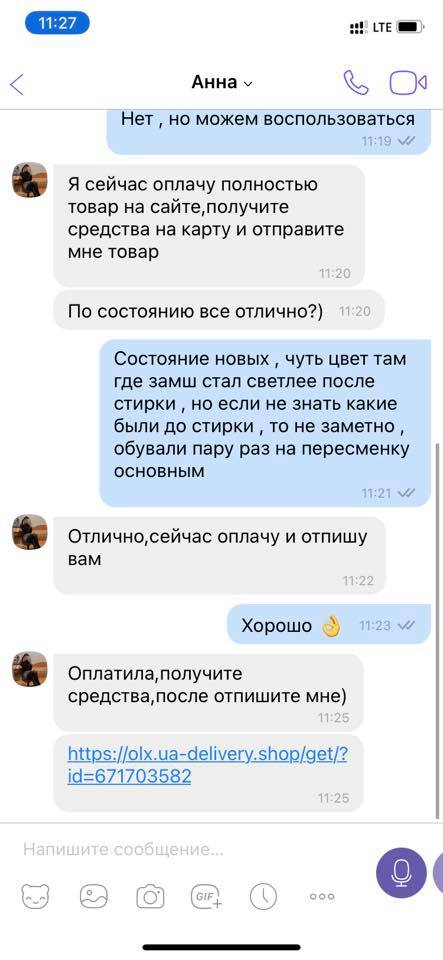

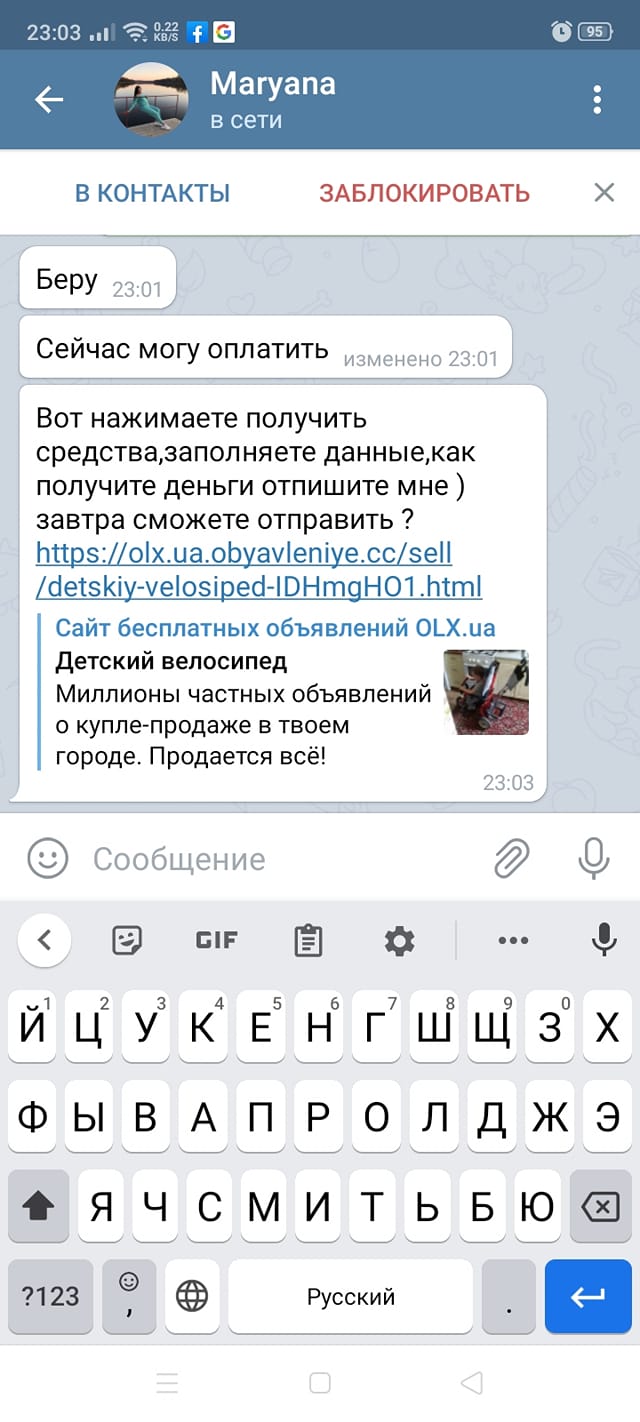

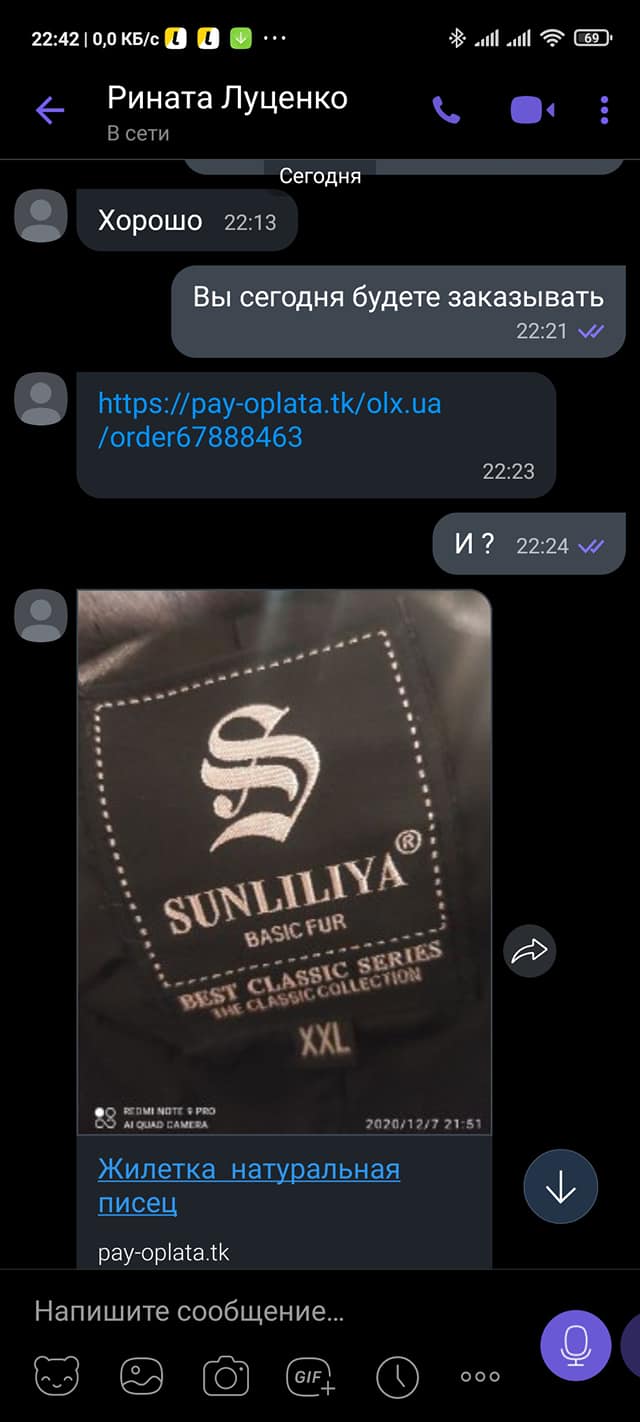

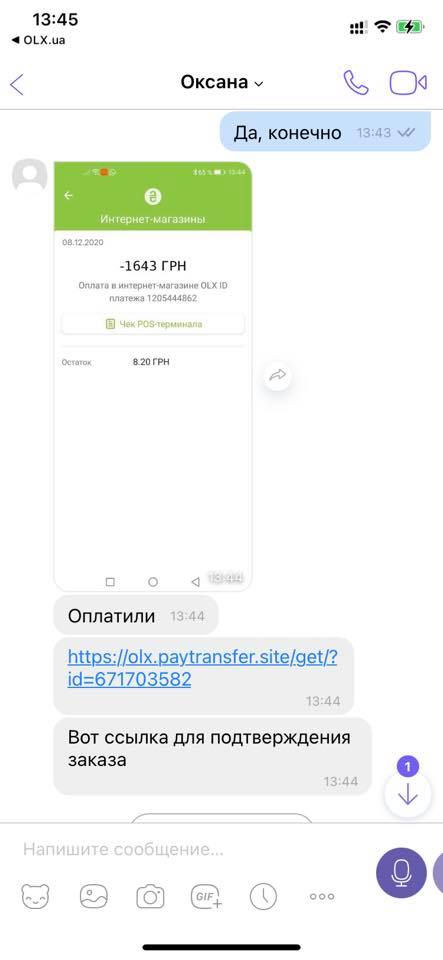

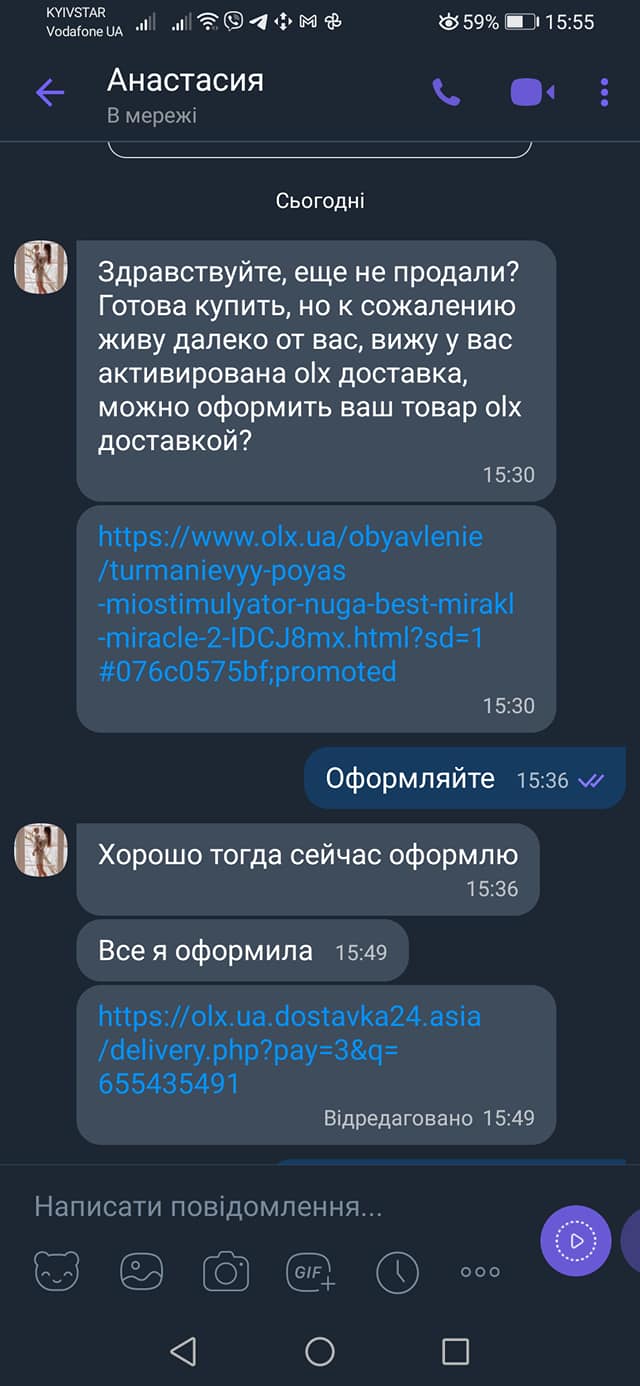

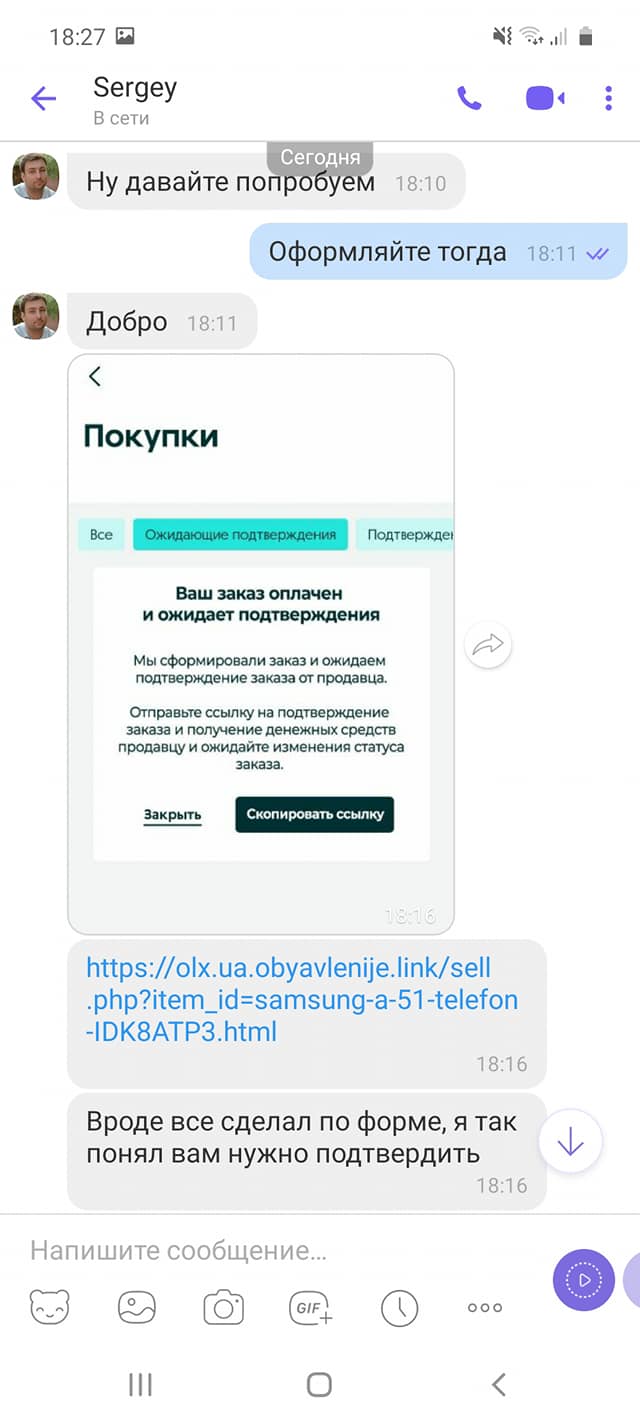

Что ж, посмотрим. Для начала мы собрали небольшой список из адресов сайтов, которые ОЛХ-мошенники подбрасывали своим потенциальным жертвам, с целью получить доступ к их платежным картам: ua-safedelivery.online, id-242454.site, olx2021.com, pay9.info, id837855.ru, ua-buy.store, dostavka24.asia, paytransfer.site, pay-oplata.tk, olx-pays.com, obyavleniye.cc, ua-delivery.shop.

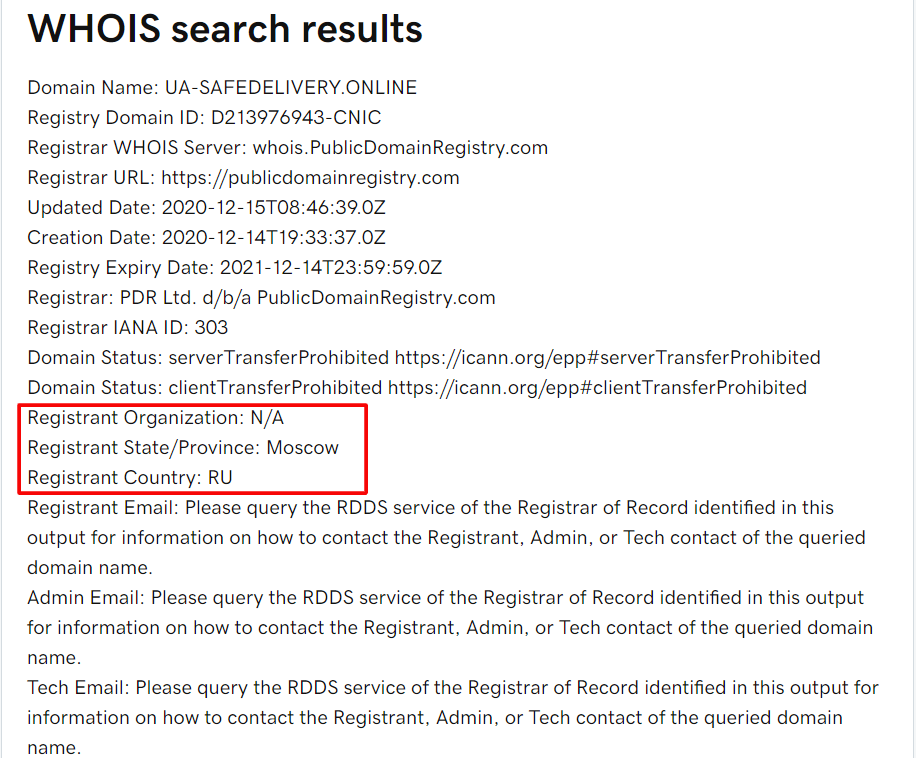

Далее, мы воспользовались сервисом Domain Whois, чтобы получить регистрационные данные о владельцах этих сайтов. Вот, что нам удалось узнать.

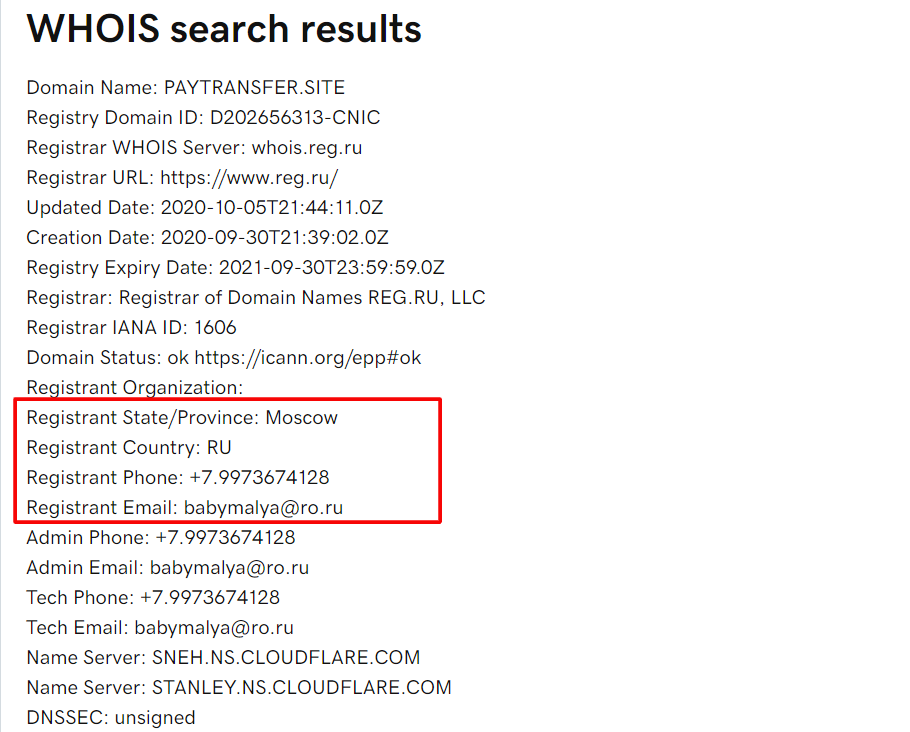

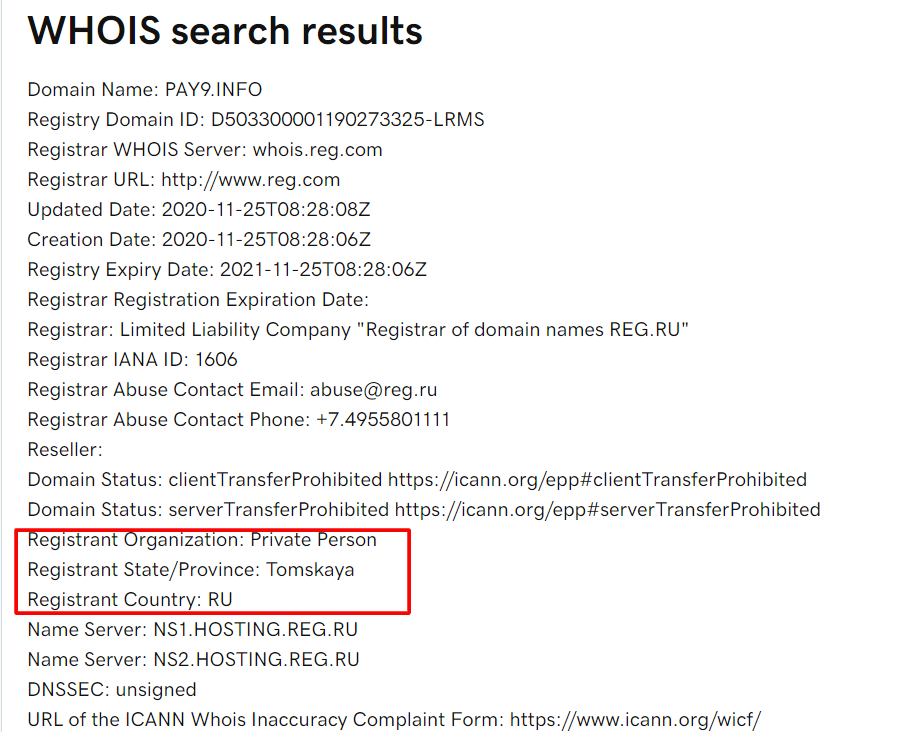

На первом же домене мы видим:

Обратите внимание, что при статусе, запрещающем перенос домена к другому регистратору (ServerTransferProhibited), зафиксирована принадлежность регистратора – Москва, Россия. Недостаточно конкретно? Смотрим дальше.

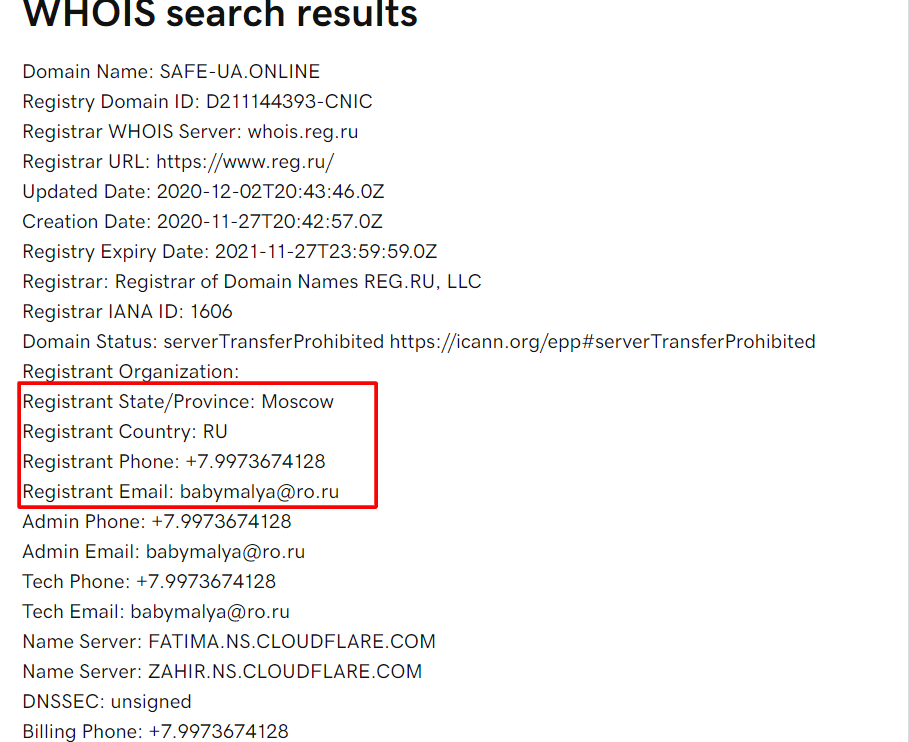

Кстати, этому владельцу принадлежат и другие фейковые ОЛХ-страницы, например:

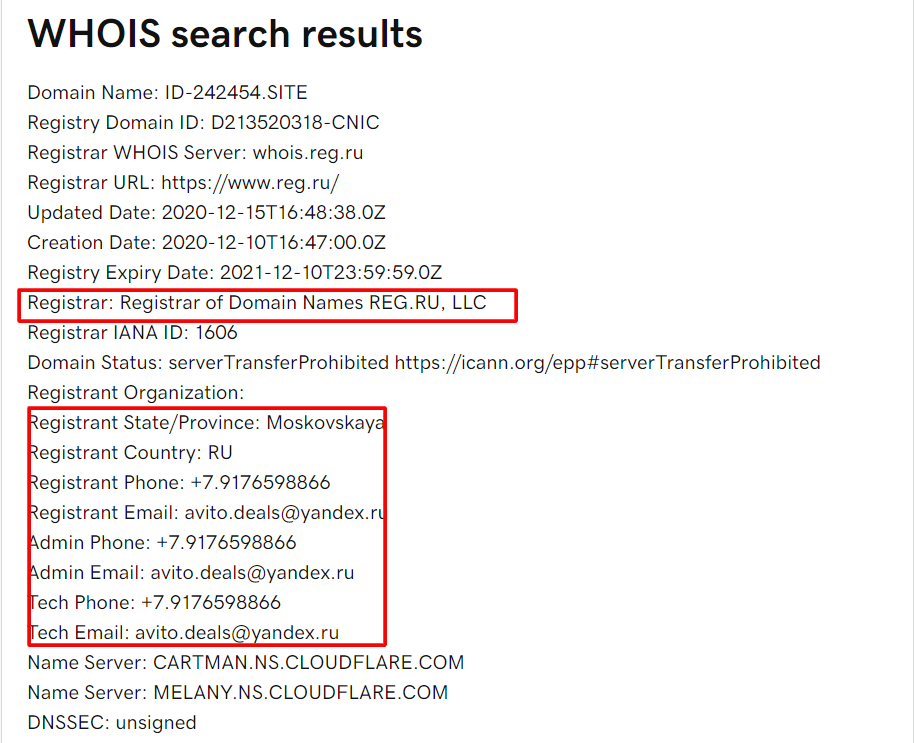

А вот еще один с «московской пропиской»:

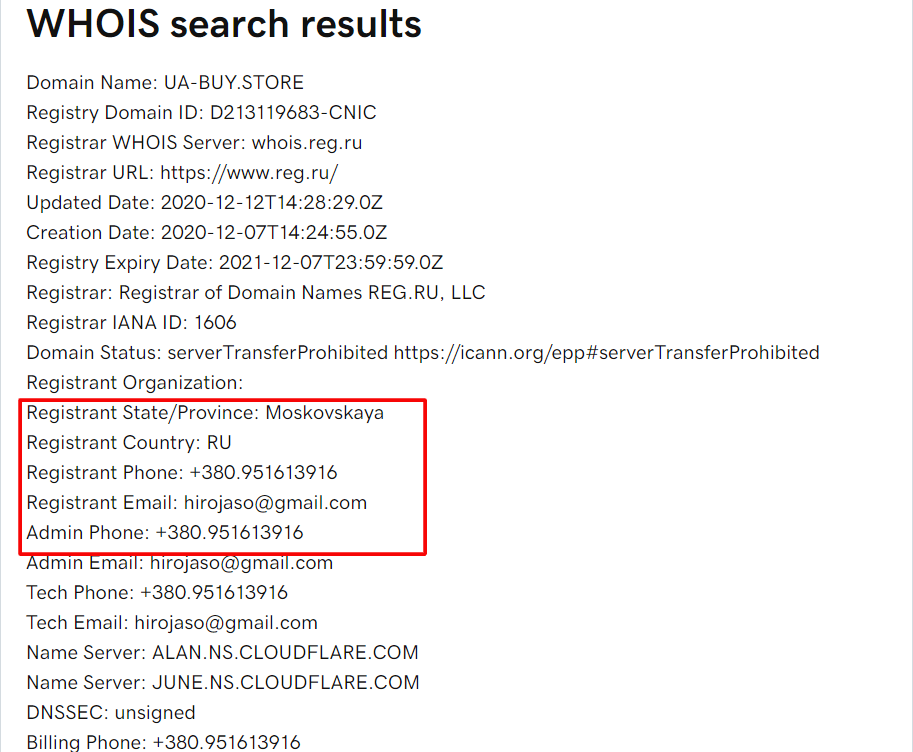

И еще:

Внимательный читатель может возразить, что контактный телефон «москвича» указан украинский. Однако давайте не забывать, что предоплаченные украинские мобильные номера можно пачками купить в любом подземном переходе (и вывезти их потом в любую страну мира), в то время как в России регистрация каждой SIM-карты производится только по паспорту.

Есть представители и других регионов:

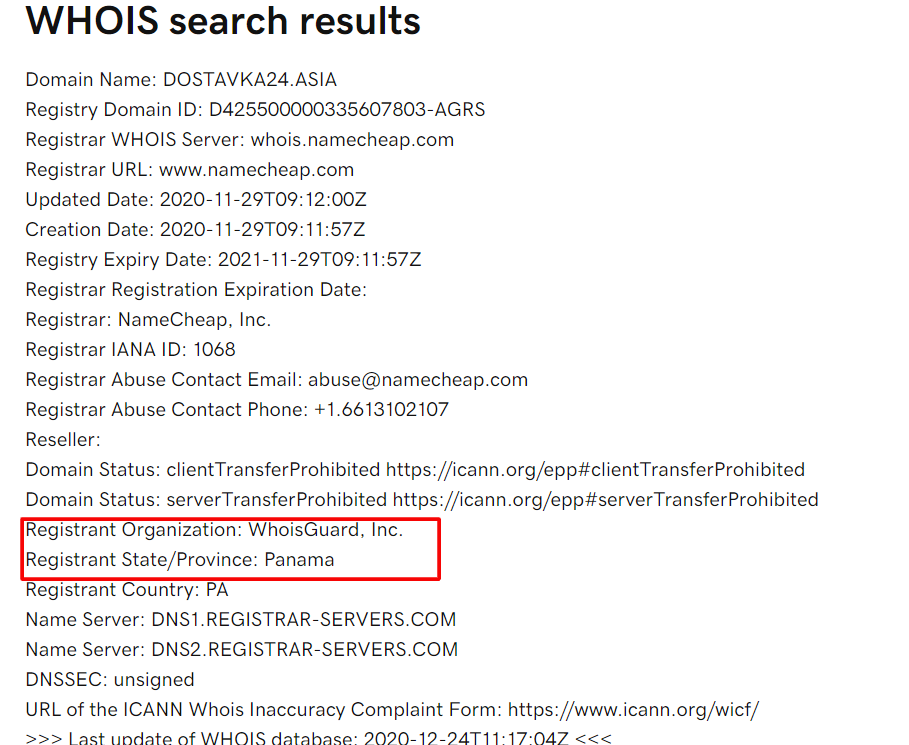

Чтобы не искажать действительность, подтасовывая факты под гипотезу, мы должны привести и такую информацию:

.png)

Здесь, в качестве страны регистратора указана компания NameCheap из Панамы. Однако это никак не опровергает нашу гипотезу. На самом сайте Namecheap объясняется, что он представляет услугу подмены регистрационных данных для владельцев доменов, чтобы обезопасить их от потоков спама, на который они могут нарваться, публично разместив адрес своей электронной почты. Этим охотно пользуются киберпреступники.

Если мы обратим взгляд на российские СМИ, то сможем увидеть, что согласно свежему докладу МВД России, с начала 2020 года по вине интернет-мошенников россияне лишились около 68 млрд рублей. Очевидно, что такие масштабы достижимы только при налаженном «конвейере» производства фишинговых сайтов и работы контакт-центров.

Кроме того, в РФ реализовывается программа по установке проактивных глушителей радиосигналов рядом с исправительными учереждениями, в рамках борьбы с «тюремными колл-центрами». А это означает, что организаторам нужно перебрасывать данные центры, либо на волю, либо в соседние государства.

Как видите, о возможном российском следе говорит слишком много факторов, чтобы просто так отмахнуться от них. Как минимум, эта гипотеза заслуживает внимательной проверки правоохранителей.