Отчёт: Вредоносное ПО с открытым исходным кодом для взлома криптокошельков обнаружено в сети

Вредоносное программное обеспечение ElectroRAT, которое уже год в распрастраняется сети, начиная с 2020, и нацелено на криптокошельки обнаружено экспертом по кибербезопасности.

Исследователь из фирмы Intezer, занимающейся кибербезопасностью, выявил и задокументировал внутреннюю работу ElectroRAT, которое использовало средства жертв и истощала их.

По словам исследователя Авигайла Мехтингера, вредоносное ПО включает в себя множество подробных инструментов, обманывающих жертв, в том числе «маркетинговую кампанию, специальные приложения, связанные с криптовалютой, и новый инструмент удаленного доступа (RAT), написанный с нуля».

Вредоносное ПО называется ElectroRAT, потому что это инструмент удаленного доступа, встроенный в приложения, созданные на платформе Electron для создания приложений. Следовательно, ElectroRAT.

Что такое ElectroRAT?

Вредоносное ПО ElectroRat написано на языке программирования с открытым исходным кодом Golang, который хорошо подходит для кросс-платформенной функциональности и нацелен на несколько операционных систем, включая macOS, Linux и Windows.

Согласно отчету, в рамках операции с вредоносным ПО злоумышленники создали «регистрации доменов, веб-сайты, троянские приложения и поддельные учетные записи в социальных сетях».

В отчете Мехтингер отмечает, что, хотя злоумышленники обычно пытаются собрать закрытые ключи, используемые для доступа к кошелькам людей, обнаружить оригинальные инструменты, такие как ElectroRAT и различные приложения, написанные «с нуля», адаптированные сразу для нескольких операционных систем, довольно сложно.

«Написание вредоносного ПО с нуля также позволило кампании оставаться незамеченной в течение почти года, избегая всех обнаружений антивируса», - написал Мехтингер в своем отчете.

Особенно интересно, говорит эксперт, что вредоносная программа компилируется для всех трех основных операционных систем и нацелена на них.

«Большинство вредоносных программ имеют ценность только для Windows из-за широкой базы установки и более слабой безопасности операционной системы», - говорит эксперт. «В случае с биткойном авторы вредоносных программ предполагают, что многие ранние пользователи - более технически подкованные люди, которые используют Linux».

Как это работает

Чтобы заманить жертв, злоумышленники ElectroRat создали три разных домена и приложения, работающие в нескольких операционных системах.

Страницы для загрузки приложений были созданы специально для этой операции и выглядят как легитимные объекты.

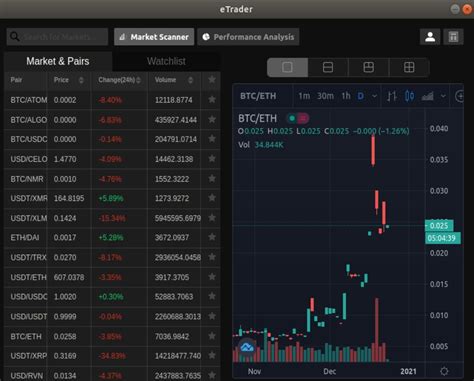

Связанные приложения специально предназначены для пользователей криптовалюты и ориентированы на них. «Jamm» и «eTrade» - приложения для управления торговлей; «DaoPoker» - это покерное приложение, в котором используется криптовалюта.

Используя поддельные соц. сети и профили пользователей, а также платя влиятельным лицам в социальных сетях за их рекламу, злоумышленник накачивал приложения, в том числе продвигал их на целевых форумах по криптовалюте и блокчейне, таких как bitcointalk и SteemCoinPan. Посты побуждали читателей смотреть на профессионально выглядящие веб-сайты и загружать приложения, хотя на самом деле они также загружали вредоносное ПО.

Например, у страницы DaoPoker в Twitter было 417 подписчиков, в то время как рекламодатель в соц. сетях с более чем 25 000 подписчиков в Twitter продвигал eTrade. На момент написания статьи твиттер-страница DaoPoker все еще активна.

Хотя на первый взгляд приложения выглядят законно, они выполняют скрытые фоновые действия, нацеленные на криптовалютные кошельки пользователей. Они тоже все еще активны.

«Хакеры хотят заполучить вашу криптовалюту, и они готовы забрать все и потратить месяцы работы на создание фальшивых компаний, фальшивой репутации и невинно выглядящих приложений, которые скрывают вредоносные программы для кражи ваших сбережений», - сказал Мехтингер.

Что делает ElectroCat

«ElectroRAT имеет различные возможности, - сказал Мехтингер в электронном письме. «Он может делать снимки экрана, бекапить ключевые журналы, загружать папки/файлы с ПК жертвы и многое другое. После запуска он устанавливает команды с помощью своего командного и контрольного сервера и ждет дальнейших указаний».

В отчете предполагается, что вредоносное ПО специально нацелено на пользователей криптовалюты с целью атаки на их криптокошельки, отмечая, что жертвы комментировали сообщения, связанные с популярным приложением кошелька Ethereum Metamask. Основываясь на наблюдениях исследователей за поведением вредоносного ПО, возможно, под угрозой оказались данные более 6,5 тысяч человек.

Как этого избежать

Первый шаг - лучший, это не загружать ни одно из этих приложений.

В общем, когда вы изучаете новые приложения, исследователь советует избегать сомнительных веб-сайтов и форумов. Устанавливайте только хорошо известное и проверенное программное обеспечение; ищите приложения с длинной историей репутации и значительной базой установки.

«Не используйте кошельки, в которых хранятся закрытые ключи на вашем ноутбуке / настольном компьютере; закрытые ключи должны храниться на специальных аппаратных устройствах», - говорит эксперт.

Этот момент подчеркивает важность хранения криптовалюты в холодных аппаратных кошельках и записи исходных фраз, а не просто хранения их на вашем компьютере. Оба эти метода делают их недоступными для вредоносных программ, которые отслеживают вашу онлайн-активность.

Есть дополнительные шаги, которые можно предпринять, если вы считаете, что ваш компьютер уже был взломан.

«Чтобы убедиться, что ваш ПК не заражен, рекомендуем предпринять активные действия и просканировать свои устройства на предмет вредоносной активности», - сказал Мехтингер.

В отчете Мехтингер предлагает, что если вы стали жертвой этого мошенничества, вам необходимо остановить запущенные процессы и удалить все файлы, связанные с вредоносным ПО. Вам также необходимо убедиться, что ваш ПК чист и на нем не запущен вредоносный код. Intezer создал Endpoint Scanner для сред Windows и Intezer Protect, бесплатный инструмент сообщества для пользователей Linux. Более подробную информацию об обнаружении можно найти в исходном отчете.

И, конечно же, следует перевести свои средства в новый криптокошелек и изменить все свои пароли.

Стремительный рост цены биткойнов привлекает больше вредоносных программ

Поскольку цена биткойнов продолжает расти, Mechtinger не видит замедления подобных атак. Фактически, они, вероятно, увеличатся.

«На кону большие капиталы, что является классикой для финансово мотивированных хакеров», - сказала она.

Эксперт заявляет, что мы увидим, как злоумышленники будут вкладывать все больше и больше ресурсов в поиск новых способовввыманивания у людей их закрытых ключей.

«Хотя для разработки новой атаки требуется гораздо больше усилий и времени, выгода также потенциально выше, потому что она с большой вероятностью обманет много людей, поскольку знания об этом стиле атаки не были распространены среди пользователей», - отметил эксперт.

По материалам: Coindesk