Взломы, которых "не было": как пресекаются махинации в Госреестре недвижимости

Около месяца назад СМИ облетела новость о том, что взломан Государственный реестр прав на недвижимое имущество. Частный нотариус Сумского городского нотариального округа Оксана Ассори сообщила, что сторонние лица, использовав ее логин и пароль, осуществили несанкционированные регистрационные действия в Госреестре. В результате были внесены незаконные изменения на право владения недвижимостью.

Вскоре Министр юстиции Украины Павел Петренко опроверг информацию о взломе: «Внешних входов в систему реестров не было, нет, и я убежден, что не будет, потому что система защиты достаточно серьезная».

Между тем нотариусы подчеркивали, что это далеко не единственный случай. По данным Нотариальной палаты Украины, за последний год было зафиксировано около 300 (!) сторонних вмешательств. Нотариусы обращались в ГП "Национальные информационные системы" (НИС), к администратору реестра с просьбой внедрить комплекс мер для его безопасности: «Хотя бы добавить SMS-аутентификацию. Но даже этого не сделано».

Мы решили выяснить, действительно ли Госреестр недвижимости надежно защищен от хакерских взломов. Запросили информацию у ряда компетентных органов. Минюст отреагировал на официальный запрос издания только спустя почти месяц, вопреки ЗУ "О доступе к публичной информации", согласно которому распорядитель должен предоставить ответ не позднее пяти рабочих дней. Без пояснения причин ведомство не пожелало предоставить публичную информацию по ряду вопросов:

- Сколько средств а)выделено из госбюджета и б)освоено на внедрение и функционирование Госреестра прав на недвижимое имущество?

- Необходимое для функционирования Реестра оборудование и ПО закупали на тендерах? Какие компании выиграли конкурсы?

Получен ответ только два вопроса:

- В ГП "Национальные информационные системы" внедрена комплексная система защиты информации?

- Комплексная система защиты информации получила государственную экспертизу Госспецсвязи в сфере ТЗИ?

Ответы на оба вопроса положительные. Удивили детали. Они не стыкуются с данными, которые мы получили из Госспецсвязи.

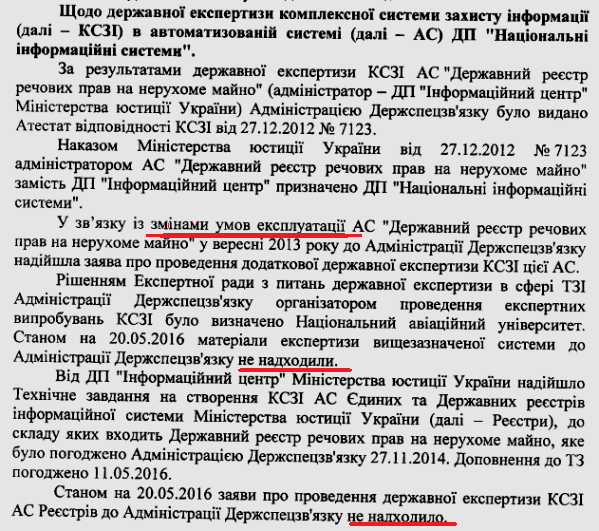

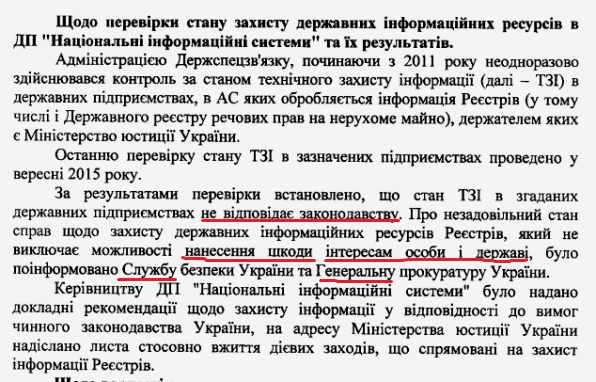

Ответ Госспецсвязи на запрос издания:

Также в Госспецсвязи сообщили, что выявив нарушения в ходе их последней проверки, ведомство проинформировало Минюст и ГП "НИС" о том, какие меры необходимо предпринять для защиты информации Реестров.

Ныне, по данным ответа Минюста, пользователи получают доступ к Реестрам, используя только логин, пароль и электронную цифровую подпись. О перспективе применения дополнительных индентификаторов в разъяснении речь не идет.

В Минюсте подчеркивают, что обеспечение предотвращения несанкционированного внесения информации в Системы, в первую очередь, зависит от добросовестного использования идентификаторов доступа к Системе пользователем: "В случаях выявления фактов использования третьими лицами идентификаторов доступа к Системе или возникновения подозрения относительно их использования третьими лицами пользователь обязан немедленно принять меры, необходимые для прекращения факта такого использования".

Проще говоря, Минюст тонко намекает, что нотариусы сами виноваты.

Последние утверждают обратное и приводят результаты расследования, проведенного специалистами ООО «Лаборатория компьютерной криминалистики» (CyberLab):

...у наданому CyberLab висновку зазначається про встановлення на обрані для хакерської атаки комп’ютери шкідливого програмного забезпечення LiteManager, основними функціями якого є віддалене управління комп’ютером, викрадення даних облікових записів користувачів, передача файлів на сервер в мережі інтернет. Ймовірно, що зараження відбувалося шляхом відкриття файлу, котрий містив у собі шкідливий код, що надходив на досліджуваний комп’ютер нотаріуса в якості вкладеного файла у повідомленні електронної пошти. Також спеціалістами CyberLab було встановлено, що з пошти “хакера” зазвичай направлялося декілька листів від імені Міністерства юстиції України з використанням домену. Зважаючи на частотність розсилок, кількість адресатів та конверсію (коефіцієнт зараження), експерти вважають, що на даний час постійно зараженими є орієнтовно одна тисяча комп’ютерів нотаріусів, державних виконавців та інших уповноважених на здійснення реєстраційних дій осіб, котрі в будь-який момент можуть бути обрані в якості чергової «жертви», від імені та з використанням ідентифікатора доступу до ДРРП якої буде здійснено чергова низка протиправних реєстраційних дій.

При цьому фахівці CyberLab не виключають, що кібератака може вестися безпосередньо на сервері. Проте технічно дослідити це припущення не мають можливості через брак достатнього рівня співпраці та взаємодії із персоналом ДП «Національні інформаційні системи».

В "Резолюции внеочередного съезда нотариусов Украины по поводу ряда сторонних вмешательств в ГРРП путем использования логина, пароля, ключа ЭЦП нотариуса..." описано более десятка примеров взломов. Приведем несколько:

... нотаріус, від імені якого комп’ютерні злочинці здійснили протиправні реєстраційні дії, може і не здогадуватися про наявний факт використання третіми особами його ідентифікатора для роботи із ДРРП (ключа, пароля, ЕЦП тощо). Зокрема, ПН Житомирського МНО Стражник Т.О. тільки після надходження до Мін’юсту України скарги з приводу нібито вчинених нею реєстраційних дій із припинення обтяжень, арештів та іпотек дізналася про факт незаконного доступу до ДРРП. А саме - про 50 випадків несанкціонованих, протиправних реєстраційних дій, що здійснювалися від її імені та під її логіном, паролем та ключем ЕЦП невстановленими досі правоохоронними органами зловмисниками в період з 22.09.2015 р. по 18.10.2015 р.

Наразі задокументовано 7 тривалих у часі випадків несанкціонованого втручання, під час яких знімалися іпотеки/заборони/обтяження по різній кількості об’єктів нерухомості (від 2 до 17 за одне втручання) з різноманітною географією: м. Миколаїв, Харків, Одеса, Київ, Слов’янськ тощо. Аналогічна ситуація трапилася і в м. Каховці Херсонської області, де факт несанкціонованого доступу мав місце 12 квітня 2016 р., а виявлено несанкціоновані реєстраційні дії рівно за місяць, 12 травня 2016 р.

На цей час правоохоронні органи зосередились переважно або й виключно на питанні так званого «людського фактору» і, відповідно, апріорі «винного» нотаріуса, чий ідентифікатор доступу до ДРРП зловмисники використали. Але факти уперта річ, бо більш ніж за 15 попередніх років роботи з Єдиними та Державними реєстрами не було зафіксовано жодного випадку вчинення від імені нотаріуса реєстраційної дії, авторство якої не визнавалось би ним самим. Тому акцентування уваги саме на «людському факторі» та нечистоплотності (непорядності) нотаріуса - це хибний шлях і втрата дорогоцінного часу. Сама ж ситуація із нерозслідуваними і тому безкарними сторонніми втручаннями щодо реєстраційних дій в ДРРП від імені нотаріусів створює реальну загрозу існуванню як інституту нотаріату та виконавчих проваджень, так і національній безпеці України в цілому.

К слову, в Департаменте киберполиции Нацполиции Украины нам сообщили, что по нашумевшему в СМИ сумскому инциденту начато уголовное производство по ч.1. ст.361 УК: незаконное вмешательство в работу автоматизированных электронно-вычислительных машин, их систем или компьютерных сетей, что привело к искажению или уничтожению компьютерной информации... Наказывается штрафом до семидесяти необлагаемых минимумов доходов граждан или исправительными работами на срок до двух лет или ограничением свободы на тот же срок.

Пока не известно, удалось ли киберполиции существенно продвинуться в расследовании.

Способы защиты

Еще за месяц до скандального сумского инцидента Внеочередной съезд нотариусов принял решение предложить Минюсту модернизировать программное обеспечение путем «привязки» к конкретному ПК конкретного нотариуса с целью предотвращения несанкционированных регистрационных действий с помощью «удаленного доступа», поставив для этого соответствующее задание ГП «НИС». Судя по ответу Минюста нашему изданию, на предложение нотариусов ведомство, наверняка, отреагировало в стиле: "Денег нет, но вы держитесь. Главное: не пишите пароли на заборе".

По сообщениям СМИ, Минюст посоветовал нотариусам регулярно проверять, какие действия совершены от их имени.

В итоге нотариусы вынуждены защищать себя сами. Нотариальная палата Украины рекомендует им предринимать ряд мер:

- невідкладна заміна персональної ідентифікації доступу до ДРРП ( ЕЦП, паролі тощо);

- наявність окремого ПК для роботи виключно із ДРРП, іншими Єдиними та/або Державними реєстрами;

- систематичне формування відомості виконаних в ДРРП дій з обтяженнями (щоденно);

- здійснення доступу до інтернет-мережі ( в т.ч. користання електроною поштою) із ПК, на яких не встановлені ДРРП та інші Єдині та/або Державні реєстри;

- при використанні Wi-Fi обов’язково налаштовувати т.зв. «гостьовий вхід»;

- використання виключно ліцензійного програмного забезпечення, сучасних антивірусних програм, кріптографа, інших технічних напрацювань у сфері протидії кіберзлочинам (окремі програмні засоби захисту робочого місця нотаріуса-державного реєстратора).

Эксперты в области кибербезопасности полагают, что эти предлагаемые решения могут обезопасить от дальнейших взломов, но 100-процентной гарантии не дают. Нужна комплексная, многоуровневая система защита.

Владимир Шарун, технический эксперт:

- Чтобы нотариусы не ссылались на то, что не знали о (не)своих действиях, Минюст может внедрить электронную сверку. Ежедневно нотариусы должны получать автоматическую выписку об операциях, совершенных ими в реестре. Проверять данные. Отправлять (не)подтверждение. В случае совершения действий под принуждением (условно, под дулом пистолета) - ответ должен быть несколько видоизменен. Например: «конечно, подтверждаю», что значит «меня вынуждают это делать». Но эта схема будет работать, если компьютер не управляется удаленно.

- Чтобы нотариусы не ссылались на то, что не знали о (не)своих действиях, Минюст может внедрить электронную сверку. Ежедневно нотариусы должны получать автоматическую выписку об операциях, совершенных ими в реестре. Проверять данные. Отправлять (не)подтверждение. В случае совершения действий под принуждением (условно, под дулом пистолета) - ответ должен быть несколько видоизменен. Например: «конечно, подтверждаю», что значит «меня вынуждают это делать». Но эта схема будет работать, если компьютер не управляется удаленно.

Не могу точно сказать, сколько стоит разработка и внедрение такой дополнительной функции системы: десятки или сотни тысяч гривен, но достаточно один раз их вложить и все.

Еще одно возможное дополнительное решение: создание стерильной зоны для работы с реестром. Т.е. для нотариальной деятельности используется отдельный «чистый» компьютер. Передача информации с него - через выделенные защищенные каналы. В развитых странах все важные для государства Системы оперируют через подобные стерильные зоны. Ни где в мире вы не "встретите" атомную электростанцию, подключенную к интернету.

Александр Федиенко, глава Правления ИнАУ:

- Не устаю повторять: любые системы, имеющие базы данных или критические сервисы для обмена между собой посредством каналов в сети интернет, обязаны быть защищены многоуровневой системой доступа. У нас же это зачастую сводится к элементарному «логин, пароль» без различного рода проверочных идентификаций или выделенных каналов ВПН для входа удаленно в базу данных.

- Не устаю повторять: любые системы, имеющие базы данных или критические сервисы для обмена между собой посредством каналов в сети интернет, обязаны быть защищены многоуровневой системой доступа. У нас же это зачастую сводится к элементарному «логин, пароль» без различного рода проверочных идентификаций или выделенных каналов ВПН для входа удаленно в базу данных.

Те, кто отвечал за "создание" такого рода сервисов, скорее всего, руководствовались интересами личностного меркантильного характера. Возможно, подобное можно объяснить халатностью или же они заведомо понимали, что делали. Но на лицо опять-таки отсутствие стратегии комплексной защиты критической информации, в данном случае наших граждан. Причем, я никоим образом не говорю, что теперь все сервера должны переехать на закрытые площадки, а каналы к ним давать только одна какая-то госструктура. Тут как раз ничего не зависит от каналов передачи данных или оператора.

Как побудить «НИС» привести реестр в порядок? Возможно, хорошая модель – в случае выявления несанкционированных действий в реестре подать судебный иск в том числе и на «НИС». Хотя не исключаю, что «черные» нотариусы, совершившие какое-то количество сомнительных сделок, скажем, по купле-продаже квартир, в последствии заявляли, что их аккаунтами пользовались. Понимая, что, скорее всего, сговор может быть раскрыт, а теплое местечко терять никто не хочет.

А владельцам недвижимости юристы советуют дублировать выписки из реестра в бумажном виде и заверять их у нотариусов.