Кіберхакери знов націлилися на інформаційні системи в Україні: що відомо про "листи від CERT-UA"

Хакери почали розсилати електронні листи нібито від CERT-UA з вимогою терміново встановити захист від «кібератаки рф». Вкладення у листі — шкідливе ПЗ. У Держспецзвʼязку повідомили, що нічого подібного Національна команда реагування на кіберінциденти не розсилає.

Хто стоїть за листами «від CERT-UA» про кібератаку рф і чому їх не можна відкривати

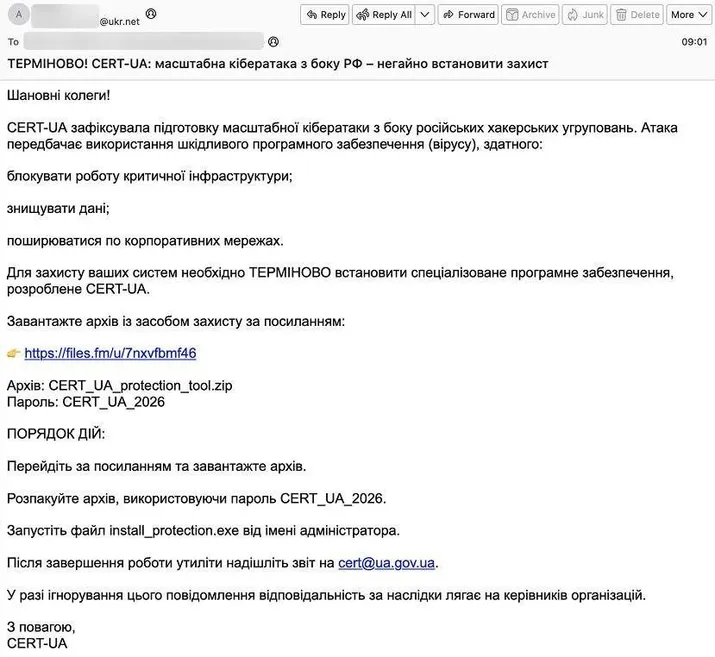

- Лист приходить із темою «ТЕРМІНОВО! CERT-UA: масштабна кібератака з боку рф – негайно встановити захист».

- Всередині листа є покрокова інструкція з завантаження і встановлення «засобу захисту».

- Саме ця деталь робить атаку ефективнішою за типовий фішинг: зловмисники не просять клікнути на підозріле посилання, а дають людині відчуття контролю через чіткий алгоритм дій.

- Отримувач читає, переконується, що «все зрозуміло», і запускає шкідливе ПЗ власноруч.

Раніше ми писали, що хакери масово застосовують схожу тактику імітації державних структур, зокрема, розсилали листи нібито від СБУ з погрозами та фальшивими запитами на корпоративні дані. Тоді хмарний оператор De Novo зафіксував кілька хвиль таких атак із закордонних доменів. Нова кампанія діє за тією самою логікою, але з вищим рівнем довіри до відправника. CERT-UA — це саме та організація, якій люди мали б довіряти в питаннях кібербезпеки.

Як відрізнити справжній лист CERT-UA від підробки

Перевірка проста і займає секунди. Офіційні поштові скриньки CERT-UA мають домен @cert.gov.ua, тому будь-яка інша адреса відправника має викликати підозру.

Команда також підкреслює, що вона ніколи не розповсюджує програмні засоби електронною поштою. Якщо лист просить щось завантажити й запустити, то це не CERT-UA.

Якщо ж ви отримали такий лист, не переходьте за посиланнями, не завантажуйте і не запускайте жодних файлів із нього.

За даними звіту CERT-UA за 2025 рік, команда опрацювала майже 6000 кіберінцидентів. Основними цілями стали органи влади, оборонний сектор і критична інфраструктура. Поточна кампанія, схоже, б'є ширше: фішинг від імені регулятора з кібербезпеки може бути спрямований на будь-яку організацію, де є хоч один співробітник, який отримав цей лист і не перевірив адресу відправника.

Источник: speka.ua