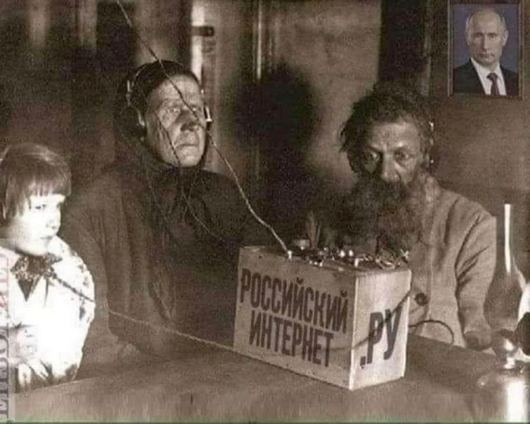

Интернет в РФ и Беларуси возвращается на десятилетия назад

Сегодня стало известно о том, что РФ и Беларусь срочно "возрождают" устаревшие модели интернет-коммуникаций. Отказываются от сервисов Google, восстанавливают ICQ и перходят на Яндекс-браузер.

Причина в том,что в кацапстане перестали работать основные компании, которые выдают сертификаты безопасности SSL и TLS для веб-сайтов, а именно GeoTrust, Sectigo, DigiCert, Thawte, Rapid.

Именно эти сертификаты позволяют поддерживать протокол HTTPS!

Поскольку HTTPS это фактически HTTP, который передается через SSL или TLS , почти все его основные элементы шифруются: URL-запросы, включая путь и название ресурса (страницы), параметры запроса, заголовки и куки, которые часто содержат идентификационные данные о пользователе.

Шифрование гарантирует умеренную защиту от подслушивания и от нападения «человек посередине» (man-in-the-middle), при условии корректных настроек и подписи сертификата авторизованным центром сертификации .

TCP портом по умолчанию для HTTPS является 443, для HTTP – 80.

Чтобы подготовить вебсервер для принятия https транзакций, администратор должен создать сертификат с открытым ключом для вебсервера. Эти сертификаты могут быть созданы на UNIX сервере такими приложениями, как OpenSSL . Этот сертификат должен быть подписан уполномоченным на выдачу сертификатов ( certificate authority ), удостоверяющий, что получатель сертификата — именно тот, о котором идет речь в сертификате.

Браузеры распространяются с сертификатами центров сертификации верхнего уровня, что позволяет браузеру проверять сертификаты, подписанные этими центрами.

С этого момента например невозможно безопасно пользоватся интернет-банкингом! Да и если пересичный российский лох захочет посмотреть порнушку, то будет как с шилом в мешке!

Что касается Яндекс-браузера, то в нем зашиты российские сертификаты - обильно нашпигованные ФСБ-шными штучками. На этом секретность и приватность интернет-информации за поребриком - закончилась!

Протокол HTTPS особенно важен в незащищенных сетях (таких как публичные Wi-Fi точки доступа), поскольку любой в локальных сетях может анализировать трафик и перехватывать или изменять информацию, не защищенную HTTPS. Это означает, что гипотетический злоумышленник может потенциально воровать частные пользовательские данные, получать доступ к учетной записи, вставлять вредоносный программный код или ссылку на программное обеспечение в страницы, отсылаемые пользователю в ответ на его запросы и т.д.