Хакеры могут получить ваши банковские данные через Wi-Fi-роутер

Преступники используют DLink DSL роутеры в Бразилии для изменения настроек DNS на подконтрольный хакерам DNS-сервер. Это позволяет им перенаправить пользователей, пытающихся подключиться к интернет-банкам, на фейковые банковские веб-сайты, которые крадут информацию пользователя. Об этом сообщает Bleeping Computer.

Согласно исследованию Radware, эксплойт, используемый злоумышленниками, дает им возможность выполнять удаленные неаутентифицированные изменения параметров DNS на некоторых DLink DSL модемах/маршрутизаторах. Так они легко могут сканировать и писать скрипты изменения большого количества уязвимых маршрутизаторов, чтобы их настройки DNS перенаправляли на DNS-сервер преступников.

Когда пользователь пытается подключиться к сайту в Интернете, сначала запрашивается DNS-сервер для разрешения имени узла, например, www.google.com на IP-адрес 172.217.11.36. Затем компьютер подключается к этому IP-адресу и инициирует требуемое соединение. Изменяя сервер доменных имен, используемый на маршрутизаторе, пользователей будут перенаправлять на фейковые и вредоносные сайты без их ведома.

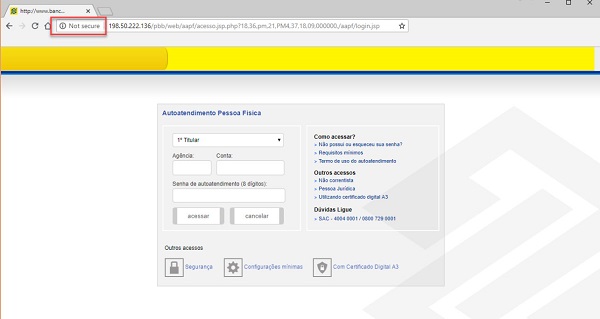

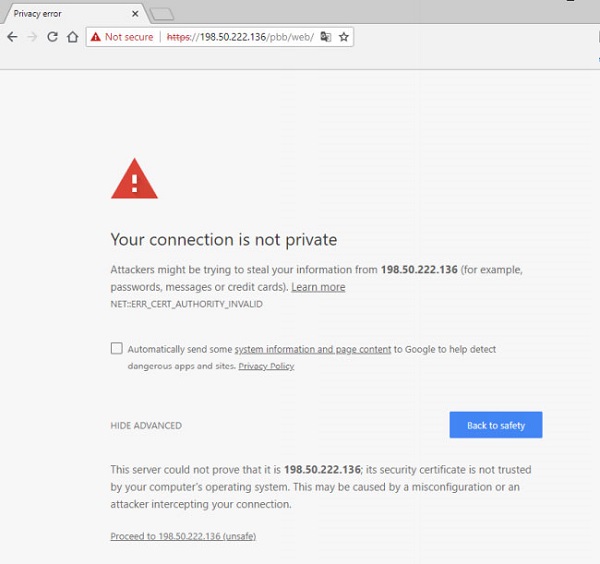

Преступные DNS-серверы оказались 69.162.89.185 и 198.50.222.136. Эти серверы перенаправляли пользователей с интернет-банков Banco de Brasil (www.bb.com.br) и Itau Unibanco (www.itau.com.br) на фейковые страницы.

"Уникальность такого подхода заключается в том, что атака осуществляется без какого-либо взаимодействия с пользователем. Фишинговые кампании с URL-адресами и кампании по вредоносной рекламе пытались изменить конфигурацию DNS в браузере пользователя. Такие методы хакеры использовали в 2014 году и в течение 2015 и 2016. В 2016 году в Интернете был опубликован эксплойт RouterHunterBr 2.0, который использовал одни и те же вредоносные URL-адреса", - заявили исследователи Radware.

Фейковые веб-сайты выглядят почти так же, как оригинальный банковский сайт. На поддельном ресурсе им предлагается указать номер банковского агентства, номер счета, восьмизначный код, номер мобильного телефона, PIN-код карты и номер CABB. Именно эту информацию и получают злоумышленники.

Единственным признаком того, что сайт может быть фейковым, указание браузера: "не защищен", или же предупреждения о сертификации.

Такой тип атаки довольно опасен, поскольку нет фишинговых писем и изменений на компьютере пользователя. Все делается на самом маршрутизаторе.

"Атака хитра в том смысле, что пользователь не знает об изменениях. Хакеры не создают и не изменяют URL-адреса в браузере пользователя. Он может использовать любой браузер, вводить URL-адрес вручную или даже открывать ресурс с мобильных устройств, таких как смартфон или планшет. Пользователя перенаправят на вредоносный веб-сайт вместо запрошенного интернет-банка", - сообщается в отчете Radware.

Узнав о новой кампании, Radware уведомил банки, и все вредоносные сайты были заблокированы. Пользователям, которые могут оказаться жертвами атаки такого типа, Radware рекомендует использовать сайт http://www.whatsmydnsserver.com/ для проверки настроенных DNS-серверов маршрутизатора.