Дослідники виявили одразу дві небезпечні вразливості Windows

У системі захисту даних Windows виявили одразу дві серйозні вразливості, які потенційно можуть поставити під загрозу безпеку мільйонів комп’ютерів.

Дослідник інформаційної безпеки під псевдонімом Nightmare-Eclipse розповів про експлойти YellowKey та GreenPlasma, що зачіпають механізми захисту Windows і дозволяють отримати підвищений доступ до системи.

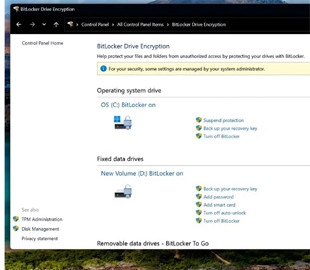

Найбільший резонанс викликала саме YellowKey, оскільки вона стосується технології шифрування BitLocker — одного з головних інструментів Microsoft для захисту даних на SSD та HDD. BitLocker використовується як у корпоративному сегменті, так і на звичайних домашніх ПК, особливо на ноутбуках із TPM-модулем.

Як працює атака YellowKey

За словами дослідника, експлойт використовує спеціально підготовлений USB-накопичувач. На флешку записуються модифіковані файли, які потрапляють у системну директорію System Volume Information. Після цього зловмиснику необхідно отримати фізичний доступ до комп’ютера, перезавантажити його та через певну комбінацію клавіш перейти в режим відновлення Windows.

Якщо атака проходить успішно, система відкриває командний рядок із підвищеними привілеями. Це дозволяє отримати доступ до файлів на зашифрованому накопичувачі навіть без введення ключа відновлення BitLocker.

Втім, дослідник підкреслює, що експлойт не є «універсальним ключем» до будь-якого SSD. Ключі шифрування все ще залишаються прив’язаними до TPM-модуля конкретного пристрою. Тобто просто витягнути диск і підключити його до іншого комп’ютера для дешифрування не вийде.

Під загрозою можуть бути навіть системи з PIN-кодом

Особливе занепокоєння викликає той факт, що потенційно вразливими можуть бути навіть конфігурації BitLocker із додатковим PIN-кодом. Nightmare-Eclipse заявив, що має варіант експлойту і для таких систем, однак технічні подробиці поки що не розкриваються.

Фахівці з кібербезпеки зазначають, що це може свідчити про більш глибокі проблеми в архітектурі завантаження Windows Recovery Environment. У корпоративному середовищі, де ноутбуки часто містять конфіденційні документи, доступ до зашифрованого диска навіть через локальний сценарій атаки може мати серйозні наслідки.

Додаткову увагу привернула й поведінка USB-носія після виконання атаки. За словами дослідника, частина файлів на флешці автоматично зникає після використання експлойту. Це може суттєво ускладнити подальший аналіз інциденту та цифрову криміналістику.

GreenPlasma відкриває SYSTEM-доступ до Windows

Друга знайдена вразливість отримала назву GreenPlasma. Вона дозволяє отримати SYSTEM-права — найвищий рівень доступу в Windows. Експлойт використовує маніпуляції з процесом CTFMon та механізмами Windows Object Manager.

Після успішного виконання атаки зловмисник отримує практично повний контроль над системою: доступ до файлів, папок, системного реєстру та багатьох внутрішніх служб Windows.

Аналітики з безпеки звертають увагу, що подібні локальні привілейовані експлойти особливо небезпечні у зв’язці з іншими уразливостями. Наприклад, якщо шкідливе ПЗ уже проникло в систему через фішинговий лист або заражений файл, GreenPlasma може допомогти йому закріпитися в ОС із максимальними привілеями.

Microsoft поки не дала офіційних пояснень

На момент публікації Microsoft офіційно не коментувала інформацію про YellowKey та GreenPlasma. Також невідомо, чи вже готуються патчі безпеки для усунення проблем.

Експерти радять користувачам не залишати ноутбуки без нагляду, використовувати додатковий PIN для BitLocker, а також регулярно встановлювати оновлення Windows і прошивки TPM-модулів. У корпоративному секторі також рекомендують обмежувати доступ до режиму відновлення Windows через політики безпеки.

Історія з YellowKey вкотре показує, що навіть сучасні системи шифрування не можуть гарантувати абсолютний захист у разі фізичного доступу до пристрою. Саме тому багаторівнева безпека залишається ключовим принципом захисту даних у 2026 році.

Источник: ilenta.com